2. 中国科学院大学

大数据作为当前最热门的研究和应用领域,其快速发展已经引起学术界、产业界、政府部门、媒体界和公众的广泛关注。大数据的广泛应用在产生巨大经济社会价值的同时,也带来了诸多现实挑战,如数据的二次利用对隐私造成的可能威胁,数据预测可能导致的隐私歧视以及全面监控导致的隐私无处可藏,等等。

由于隐私本身难以被测量,因此西方管理学领域的学者引入了隐私关注(Privacy Concerns)的概念来考察公众的隐私态度,通过隐私相关变量来测量隐私[1]。随着用户隐私意识的不断增强,隐私关注已经成为了学者研究的热点。关于隐私关注的研究主要集中在以下几方面:其一为隐私关注测量量表的开发,西方学者一直致力对隐私关注进行测量,已经开发了GIPC、GCIP、CFIP和IUIPC量表等[2] [3] [4] [5]。杨姝等[6]考察了互联网环境下CFIP和IUIPC量表在中国的适应性,认为IUIPC量表具有更高的稳定性和收敛速度,更适用于中国国情;其二为隐私关注的影响因素,例如APCO模型[7],涉及人口统计学特征、信息类型、隐私经历差异、隐私意识差异、个体特征差异、文化/气候差异、政策差异等因素;其三为隐私关注的行为结果,比如提供真实信息、提供虚假信息、拒绝提供信息以及向相关组织投诉等。

截止目前,关于隐私关注的绝大多数实证研究是在美国进行[5],此外,欧盟2015年对其28个成员国开展过面向公众的数据保护调查。2014—2015年美国皮尤研究中心进行了连续4次隐私调查,其中2014年的调查表明[8],93%的成年人表示,控制谁能获取他们的信息是重要的,80%的用户担心类似广告商或企业的第三方会访问他们分享在社交网络的数据。欧盟2015年6月发布的《欧盟晴雨表:数据保护》[9]显示,有超过80%的被调查者担心不能完全控制个人数据,但71%的被调查者认为,“提供个人信息在现代生活中越发频繁,并且如果要获得服务的产品,除了提供个人数据,没有别的选择”。

在中国,2017年6月菜鸟网络和顺丰速运的公众快递信息之争、2017年8月腾讯华为的公众聊天信息之争、2018年1月支付宝的用户年度账单引发的默认勾选风波,均显示公众隐私数据之争愈演愈烈,在唤醒公众数据隐私意识的同时,也引发了公众对数据泄露的担忧,促使学术界对此展开激烈的讨论。

大数据语境下,隐私问题日益受到关注。有鉴于此,本研究基于对中国公众隐私关注情况的问卷调研及数据分析,着重探究中国公众的隐私关注及其影响因素,以期为我国有关隐私的政策和法律制度提供研究支撑及启示。

二、研究变量、研究假设与研究模型本研究从计划行为理论、隐私计算理论视角,借鉴APCO模型、IUIPC量表及相关研究提出的影响隐私关注、行为意愿及行为策略的基础因素,确定模型所需要的指标变量,包括隐私关注、行为意愿、行为策略、感知风险、感知收益、信任、隐私政策、隐私泄露经历、数据素养、社群影响、隐私倾向等,在理论研究基础上提出研究假设,进而构建隐私关注影响因素研究模型。

1. 变量释义与研究假设(1)隐私关注。隐私关注最早的定义是指个人将其数据提供给某个组织后,对组织如何使用及保护个人信息的一般担忧[3]。现在经常出现在西方管理学与信息系统研究方面文献中的“隐私关注”是指“互联网使用者对控制、收集和使用其个人信息或者其在互联网上获得信息的关注”,并通常使用“信息隐私关注”的概念来表示人们对可能失去控制自己信息隐私的担忧[10]。本研究认为,隐私关注是公众对具体隐私情景的主观感受,用于测量公众对其隐私信息的被收集、被控制、被存储、被传输以及被监测等的认知与关注。

为了弥补传统环境中CFIP量表的不足,Malhotra、Kim和Agarwal[5]基于社会契约理论(Social Contract Theory)开发了互联网情境下的IUIPC量表,包括控制、收集和意识三个维度。其中,收集维度是指测量某人对其个人信息被他人以获利为目的获取时所表现出的担忧程度。控制维度测量用户能按自己意愿对自己的个人信息的控制程度,包括控制个人信息的被使用范围、被泄露的后果等。意识维度测量组织隐私政策的自我感知程度。Schwartz和Solve[11]认为,在线消费者的信息被不恰当收集、存储和传播的风险主要体现在以下四个方面:无法控制收集个人信息的行为、无法控制被收集的个人信息类型、无法控制个人信息的使用范围、无法控制个人信息泄露的后果。因此,当对个人信息的控制能力减弱,将提高其隐私关注程度。

大数据语境下的个人隐私关注同时覆盖了线上和线下领域,而且引发了新的挑战,比如随着计算机处理技术、移动互联网、物联网等信息技术无所不在的数据收集,数据二次挖掘对隐私的可能威胁,数据预测可能导致的隐私歧视,全面监控导致的隐私无处可藏等问题,改变了传统隐私关注的一些测量内容。本研究主要借鉴IUIPC量表,结合当前语境和国外调查内容,使用收集、控制、意识这三个维度,对公众的隐私关注程度进行测量。

(2)行为意愿。在计划行为理论中,Ajzen[12]认为行为意愿是反映了人们想做某事的强烈程度,即人们对采取某种行为对所需要占用的资源、付出的努力及花费的时间等因素进行综合评估后,有多大意愿让该行为得以实施。Dienlin和Trepte[13]和朱侯等[14]的研究表明,引入行为意愿可以有效解释隐私悖论现象。一般情况下,当用户的隐私关注程度越高,越不会产生披露隐私的意向,越可能产生保护隐私的意向。本文据此提出以下假设:

H1:行为态度与披露行为意愿显著负相关。

Dinev和Hart[15]的研究表明,隐私关注与其提供私人信息的意愿负相关。Dienlin和Trepte[13]认为,行为态度可以是消极的也可以是积极的,而隐私关注主要指的是消极的态度。一般情况下,当用户的隐私关注程度越高,越不会产生披露隐私的意向。行为意愿主要是指对于做某种事情的态度和意愿,本研究特指披露行为意愿,并使用隐私关注来代替行为态度,将假设H1修改为:

H1:隐私关注会显著负向影响披露行为意愿。

(3)行为策略。行为策略(Behavior Strategy)一般是指已经采取了哪些行为,包括披露行为和保护行为。Ajzen[12]认为,人们采用的行为直接受到行为意愿的影响,而其他影响行为的因素都是通过影响行为意愿来影响具体的行为。高锡荣等[16]从消费者网络隐私保护行为的角度入手,得出消费者的隐私关注程度将会对其拒绝提供个人信息、伪造个人信息、删除个人信息、投诉等行为产生显著的正向影响。基于此,本研究中的行为策略是指披露行为,即当前情况下公众已经提供了个人信息的情况。本文据此提出以下假设:

H2:披露行为意愿会显著正向影响披露行为。

(4)感知风险与感知收益。依据Culan和Armstrong[17]的隐私计算理论,用户在披露个人信息以换取一些经济或社会利益时会进行评估,以保证他们的隐私信息不被非法使用且个人不会受到负面影响。其主要观点遵循以下公式:U(X)=Benefit-Cost,说明消费者不进行精确的效益分析,并对成本与收益进行权衡(trade-off)。

其中,感知风险是指公众在采取某种行为时所考虑的风险感知,比如信息泄露、未经授权的访问、被出售或共享给第三方(金融机构和政府)。Chen[18]对此进行了实证研究,认为用户感知风险越大,其个人信息关注程度越高;Norberg等[19]的研究表明,用户的感知风险与其披露隐私意愿呈现显著负相关。

感知收益是指公众在采取某种行为时前考虑到感知到的收益,比如财务奖励、个性化服务、社会福利和国家安全。一些实证研究表明,通过对消费者进行经济上的补偿可以促进他们的信息披露[20] [21] [22]。White[23]的研究同样验证了当用户得到个性化利益时,更愿意提供个人信息。Lu等[24]的研究表明,社会调节福利指的是通过整合到想要的社会群体中而建立的社会认同,也会对信息披露行为意愿产生影响。Wang[25]通过大量的仿真实验,通过点击-补偿的模式使得消费者愿意提供其隐私信息,以便于企业进行个性化广告的定制。本文据此提出以下假设:

H3:感知风险会显著正向影响隐私关注;

H4:感知风险会显著负向影响隐私披露意愿;

H5:感知收益会显著负向影响隐私关注;

H6:感知收益会显著正向影响隐私披露意愿。

(5)信任。信任是指公众对收集和处理个人信息的企业或机构的感知态度。一些研究者将信任作为隐私关注和披露行为意愿的中介变量[26][27]但大多数的研究者将信任视为隐私的前因变量[28],或者视为隐私的后果变量[5] [18] [29],或者看成是隐私关注对行为策略产生影响的调节变量[30]。Smith等[7]研究表明,企业或机构与消费者建立信任关系,是解决隐私关注的最好途径。Liu等[31]通过对电子商务业务的实验研究,认为是否披露个人信息对一个人是否信任电子商务业务有很强的影响。本文据此提出以下假设:

H7:信任会显著负向影响隐私关注;

H8:信任会显著正向影响披露行为意愿。

(6)隐私政策。隐私政策包括机构隐私政策、国家隐私政策两个层面。机构层面包括互联网行业自律、企业隐私保护政策等;国家层面包括隐私保护法律法规、互联网安全管理规章等。Rifon等[32]发现隐私声明可以让用户对网站产生信任感。还有一些研究表明企业可以通过建立隐私声明或隐私图章来构建信任,进而降低隐私担忧[33] [34]。本文据此提出以下假设:

H9:隐私政策会显著正向影响信任。

(7)隐私泄露经历。本研究中的隐私泄露经历,个体经历过或听到过某些具有伤害性的事件,比如诈骗短信、垃圾邮件、身份歧视等导致个人正常生活被打扰的经历,或者听说过新闻媒体报道的一些隐私泄露事件,比如斯诺登事件等。Smith、Dinev、Xu等[7]将隐私泄露经历看做是隐私关注的前因变量,认为受过伤害的人更关注隐私。本文据此提出以下假设:

H10:隐私泄露经历会显著正向影响隐私关注。

(8)数据素养。数据素养是指对数据的敏感性、数据的收集能力、数据的分析处理能力、利用数据进行决策的能力以及对数据的批判性思维①,又称网络素养。本研究将数据素养定义为上网技能以及使用的熟练程度,包括使用互联网的多样性和频率以及是否有能力去做一些隐私保护的设置等。人们从事线上的活动越多,类型越复杂,对于互联网的风险和优势越了解,越有可能会减少人们对于隐私的关注和忧虑。有研究认为互联网使用频率和熟悉程度对于公众的隐私关注有反向直接的影响[35]。本文据此提出以下假设:

H11:数据素养会显著负向影响隐私关注。

(9)社群影响。隐私关注不仅受到个人特征的影响,还会受到周围人群的影响,这种影响在当前万事万物互联互通的大数据时代尤其明显。Venkatesh等[36]在历年技术接受模型(TAM)相关研究的基础上,提出经典的整合型科技接收模型(Unified Theory of Acceptance and Use of Technology,简称UTAUT),该模型有4个核心的影响因素,社群影响即是其中之一。Li和Chen[37]通过调查在线社交网络用户的位置隐私,发现好友之间的隐私关注比较相似。这意味着公众的隐私关注以及打算接受新的技术、服务和产品等有可能受到其周边人的影响。本文据此提出以下假设:

H12:社群影响会显著正向相关隐私关注。

(10)隐私倾向。隐私倾向是性格特征的一种,它描述了一个人对隐私是开放的态度还是保守的态度,同时强调了隐私关注的个体差异。有研究表明,不同性格特征的公众有不同的隐私关注倾向[38];个性差异[26]、五大人格特征[18]都会对个人隐私问题产生影响。本文据此提出以下假设:

H13:隐私倾向会显著正向影响公众隐私关注。

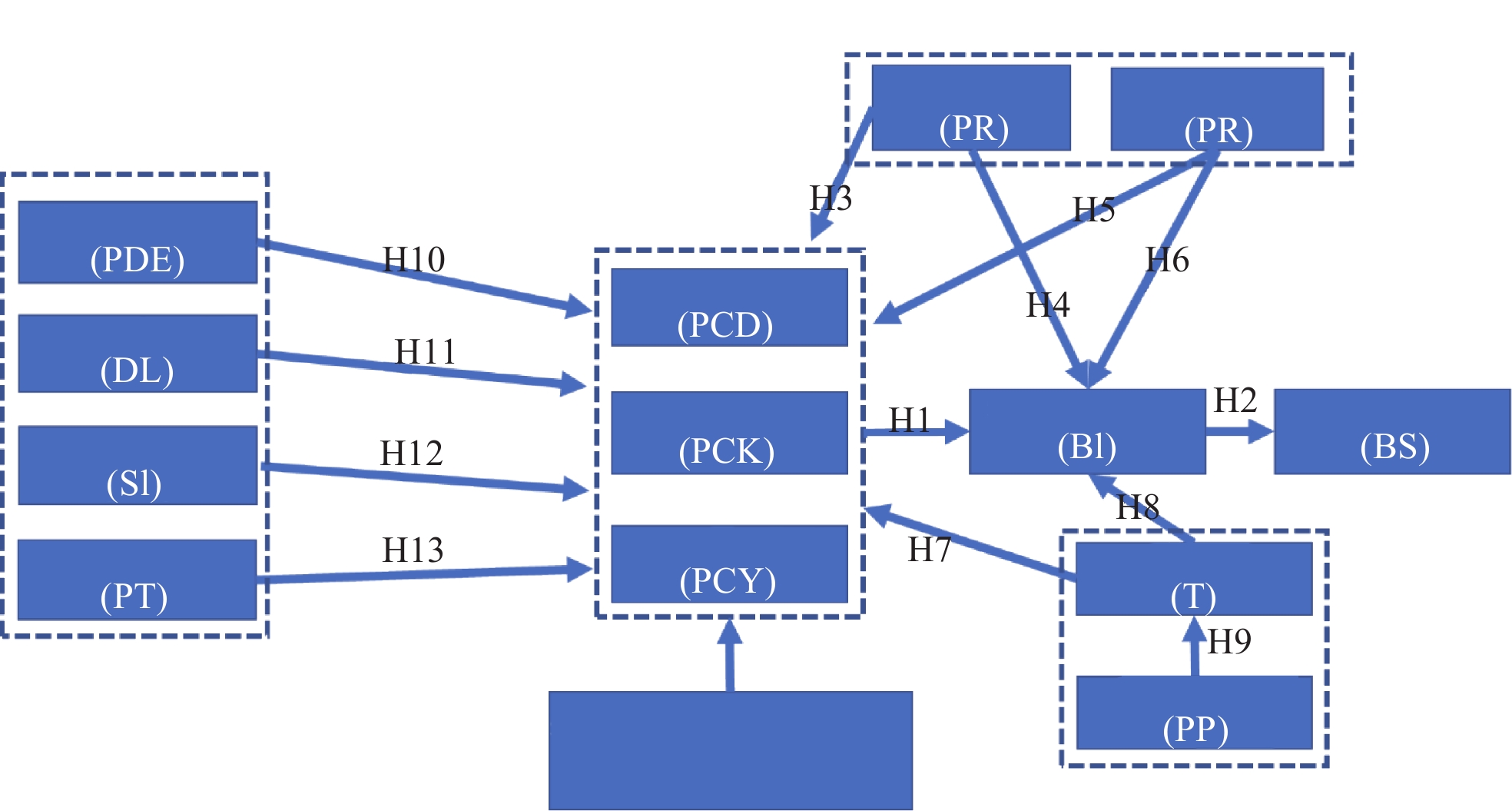

2. 研究模型除了上述11个变量,由于人口统计变量对隐私关注的影响方面也有差异[7],本研究选取性别、年龄、学历、职业等作为控制变量来研究其对隐私关注及披露行为意愿的影响,提出本研究的研究模型,如图1所示:

|

图 1 隐私关注及行为意愿影响因素理论模型 |

本研究在前人研究的成熟量表以及国外调查研究内容的基础上,结合当前大数据语境下公众隐私关注的情况进行相应修改,形成调查问卷。量表内容见表1:

| 表 1 研究变量测量问项设计 |

本研究采取纸质问卷调查和网络问卷调查相结合的方法,收集公众对隐私的认知、态度、行为意愿和所采用的策略及其影响因素的数据,以期获得公众真实有效的观点。

纸质问卷用于预调查和半结构化访谈。正式调查前,首先从身边的亲朋好友中随机抽取67名公众,进行问卷预调查(Pilot Study)。之后进行回访,询问填写问卷的困难程度、花费时间,以及对问卷设计的建议;使用SPSS软件做了信度和效度分析,删除少量影响变量信度和效度的题项,形成正式调查问卷。

正式问卷调查为网络问卷。大数据、移动互联网和物联网的发展和应用主要建立在互联网络和社交网络等技术的基础上。根据“六度分隔理论”,每个人与其他人之间的关系距离平均不会超过6“人”。有研究表明,随着社交网络和共享网站的出现,用户之间的平均距离缩短到4.74“人”。如果需要联系的人处于同一个国家,那么传递人数会降低,平均距离为4“人”②。本调查的已知链接至少已经达到3人。可以说,通过朋友这种关系之间的连续推送,使样本具有一定的代表性。因此,本研究采用问卷星网络调查平台,通过微信、QQ等形式进行发放和回收。

正式调查主要在2018年1月27日至2月7日期间进行,总共回收1854份问卷。经筛选,有效问卷共1524份,合格率为82.20%。筛选方式包括,一是设立了专门的计算题验证;二是设置了隐藏题型,比如经常浏览的网站或使用的软件未选微信QQ的;三是剔除填写时间小于240秒、大于10000秒的问卷(笔者通过对前期预调查人群填写问卷时间的测量,发现完成问卷的时间均超过240秒)。

四、数据分析与假设检验 1. 描述性统计本调查的人口统计信息包括性别、年龄、受教育程度、职业、上网年限、上网频率和常用上网工具7个方面。

人口统计信息显示:①女性(55.8%)略微多于男性(44.2%),但差距不大,分布较为均匀;②被年龄以18—29岁(51.6%)和30—39岁(35.0%)为主,占86.06%,整体比较年轻;③高中及以下不到样本的10%,硕士占比例最高(43.9%),教育程度较高;④农村/农林人员(1.2%)、退休和不在职(无业/下岗/失业)(3.4%)人数比例较少,学生(20.8%)、大学或科研院所从业人员(14.9%)、党政机关从业人员(17.3%)比例较高,职业分布广泛;⑤被调查者的上网年限以3年以上(97.9%)为主,上网频率以每周至少2、3天以上(99.2%)为主,上网工具以智能手机(97.11%)和笔记本(61.94%)为主。

总体讲,在人口统计变量的各个区间内分布较为均匀,与CNNIC第41次《中国互联网络发展状况统计报告》的统计结果比较接近。同时样本人群以有多年网龄,经常使用智能手机和笔记本上网的高学历年轻人为主体,这是本研究样本人群的特点之一。

通过对隐私关注的三个维度进行描述性统计分析发现:收集方面,86%以上的中国公众担心个人信息被收集,被收集的个人信息越来越多,未经授权个人信息就被他人获取,因而慎重考虑组织索取其个人信息的要求;控制方面,不到20%的公众明确表示能控制个人信息不被监视、监听和收集,能控制个人信息如何被使用,能控制个人信息不被泄露,能控制个人信息被泄露的后果;意识方面,77%以上的公众明确表示不清楚企业将如何使用其个人信息,在使用某些服务或产品时不得不提供个人信息,企业的隐私政策应该表述的明确易懂。以上数据结果表明中国公众的隐私关注程度较高。

经过交叉分析发现,83.6%的被调查者认为隐私是一种未经允许不被打扰的权利,其中有74.02%的被调查者比较同意或完全同意,为了获取想要的服务或产品,其已经提供了很多个人信息。由此可见,公众对于隐私的认知与其实际的行为策略之间可能不匹配。

2. 信度与效度检验本研究采取内部一致性信度,采用Cronbach’s Alpha(α系数)测量,以0.6为临界值,大于0.6时量表的信度较高。根据“校正的项总计相关性”(CITC)和“项已删除的α系数”对量表进行修订,如果校正的项总计相关性(CITC)值低于0.4,或“项已删除的α系数”低于整体α系数,则考虑修正或删除该测量项。

根据检验结果,收集、控制、意识、感知风险、感知收益、信任、隐私政策、隐私泄露经历、数据素养、社群影响、隐私倾向的变量整体Cronbach’s Alpha值在0.615到0.928之间,均大于0.6,问卷的整体信度较好。

结构效度指测量测量项与变量之间的对应关系,是研究中经常采用的方法。结构效度有两种测量方法,一种是探索性因子分析,另一种是验证性因子分析。首先通过求取KMO(Kaiser-Meyer-Olkin)统计量,并且进行Barrlett球形度检验以判断本问卷的数据是否适合进行探索性因子分析。当KMO值大于0.5且Barlette球形检验的显著性小于0.01时,则表示测量项之间显著相关,适合进行因子分析。如表2所示。

| 表 2 各变量KMO、球形检验和总体解释结果(N=1524) |

由于变量感知收益(PB)和信任(T)只有两个测量项来测量,所以KMO值较小,但是也不小于0.50,Bartlett球形检验结果全部显著(p<0.001),表明测度每一个变量的各个测量项彼此显著相关,数据适合进行探索性因子分析。此外,各变量特征值均大于1,除变量意识(PCY)总体解释度56.472%外,其余方差解释比例都大于60%,说明由测量项反映的变量可解释60%以上的变异。

根据SPSS的探索性因子分析结果显示,因子载荷位于0.715—0.947之间,均大于0.6,表明量表的相关变量具有较高的聚合效度。

本研究中验证性因子分析拟合指数为:X2=2449.514,df=623,卡方/自由度=3.932,GFI=0.919,AGFI=0.904,PGFI=0.773,NFI=0.928,RFI=0.919,IFI=0.946,TLI=0.939,CFI=0.947,RMSEA=0.044。一般认为,GFI、AGFI、NFI、IFI和CFI等拟合指数的值大于0.9时,才表示模型拟合良好,但实际研究中往往会由于拟合的变量较多、拟合的模型较复杂等原因,导致某些拟合指数难以达到0.9的取值标准。因此,可以视具体情况,适当放宽某些指数的取值最低标准[40]。据此本模型的拟合指数符合常用标准,模型拟合良好。

组合信度和平均方差抽取(AVE)也是评价变量聚合效度的重要指标。由表3可以看出,变量隐私关注是二阶因子,在一阶因子收集、控制上载荷偏低,意识的因子载荷较高,达到0.872,但从模型整体拟合指数和载荷的显著性角度来看,二阶模型尚可接受。按照因子载荷标准,在0.574到0.935之间,有几个低于0.6的测量项属于尚可接受;按照组合信度标准,除感知收益(PB)之外,其余变量都超过0.7,考虑到感知收益(PB)只有两个测量项,接近0.7的组合信度也可以接受;按照平均方差抽取(AVE)标准,除变量意识(PCY)、感知收益(PB)之外,其余变量都超过0.5。综上,研究变量都有较高聚合效度,三个变量聚合效度相对较低,但尚可接受。综合上述分析,本研究量表有较高的信、效度,量表质量比较好。

| 表 3 因子载荷和变量组合信度 |

相关性分析是研究变量之间相互关系的统计方法,其衡量标准是相关系数。相关系数主要分为两种:Pearson相关系数和Spearman 相关系数,在问卷研究中通常使用Pearson相关系数。本研究使用SPSS20.0统计工具,采用Pearson相关分析法,分别研究模型假设中各个影响因素与隐私关注、行为意愿、行为策略以及信任之间是否存在显著相关关系,从而对相关假设是否成立进行初步验证。

(1)隐私关注与假设影响因素的相关性分析

| 表 4 隐私关注与影响因素的相关分析(N=1524) |

由表4可以看出,除感知收益外,隐私泄露经历、社群影响、隐私倾向、感知风险与隐私关注之间存在显著相关,其中隐私泄露经历、数据素养、隐私倾向、信任与隐私关注相关程度较弱,感知风险与隐私关注之间中等程度相关。这个结果初步支持了H3、H7、H10、H11、H12、H13。

(2)行为意愿与假设影响因素的相关性分析

| 表 5 披露行为意愿与其影响因素的相关分析(N=1524) |

由表5可以看出,隐私关注、感知风险分别与行为意愿显著负相关,H1和H4得到初步验证;感知收益、信任分别与行为意愿显著正相关,H6、H8得出初步验证。

(3)行为策略与假设影响因素的相关性分析

| 表 6 行为策略与其影响因素的相关分析(N=1524) |

由表6可以看出,由于样本量较大,虽然相关系数显著,但是数值不大,因此H2有待进一步验证。

(4)信任与假设影响因素的相关性分析

| 表 7 信任与其影响因素的相关分析(N=1524) |

由表7可以看出,隐私政策与信任显著强相关,假设H9得到了初步验证。

4. 路径分析与假设检验相关分析指出部分变量间存在显著性关联,但是并未阐述变量之间的系统联系。本研究进一步采用结构方程模型方法,使用AMOS20.0统计软件探讨这些变量间的系统关系。结构方程模型是一种针对多个变量间关联的统计方法,可以全面考查变量间的关系,分析直接和间接效应。结构方程模型的优越性体现在,它适合于复杂情境的统计建模,可以同时处理多个变量存在的情况,适用于大样本研究。

将收集的1524份有效问卷中的所有测量项同时归到一个探索性因子分析结构中,采用Harman单因子法对收集的数据进行共同方法偏差分析。结果发现,所有变量都不能够载荷一个因子上,有10个因子的特征根大于1,并且第一个主成分的方差贡献率为23.963%。由此看出,本研究不存在严重的共同方法偏差,基本不会影响到研究结论的准确性。

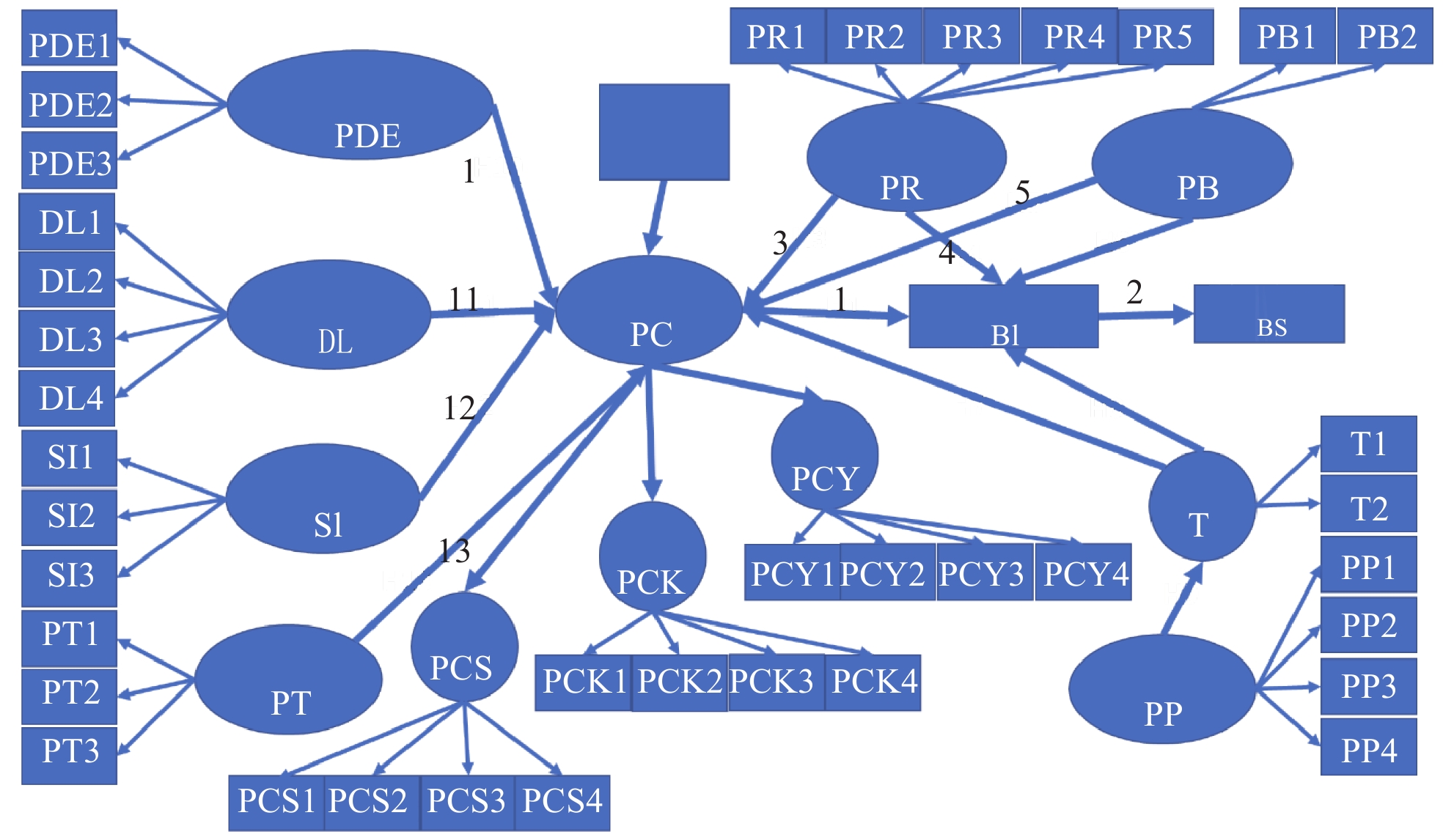

根据已有研究、研究假设和相关分析的结论构建研究模型(见图2)。模型展示了11个研究变量以及控制变量的相互影响关系,其中,外生变量包括隐私泄露经历、数据素养、社群影响、隐私倾向、隐私政策、感知风险、感知收益;内生变量包括行为策略,既可做内生变量也做外生变量的隐私关注、信任和行为意愿;被调查者的性别、年龄、受教育程度、职业为控制变量。

|

图 2 本研究的结构方程分析模型① |

结构方程分析的模型拟合指数结果为:X2=3526.291,DF=829,CMIN/DF=4.254,RMSEA=0.046,GFI=0.901,AGFI=0.882,PGFI=0.755,NFI=0.903,RFI=0.889,IFI=0.24,CFI=0.923,TLI=0.913。模型拟合良好。

经结构方程模型的检验,分析得出以下分析结果。由于模型比较复杂,具体的标准化路径系数整理如表8所示。

| 表 8 结构方程路径分析结果(标准化系数) |

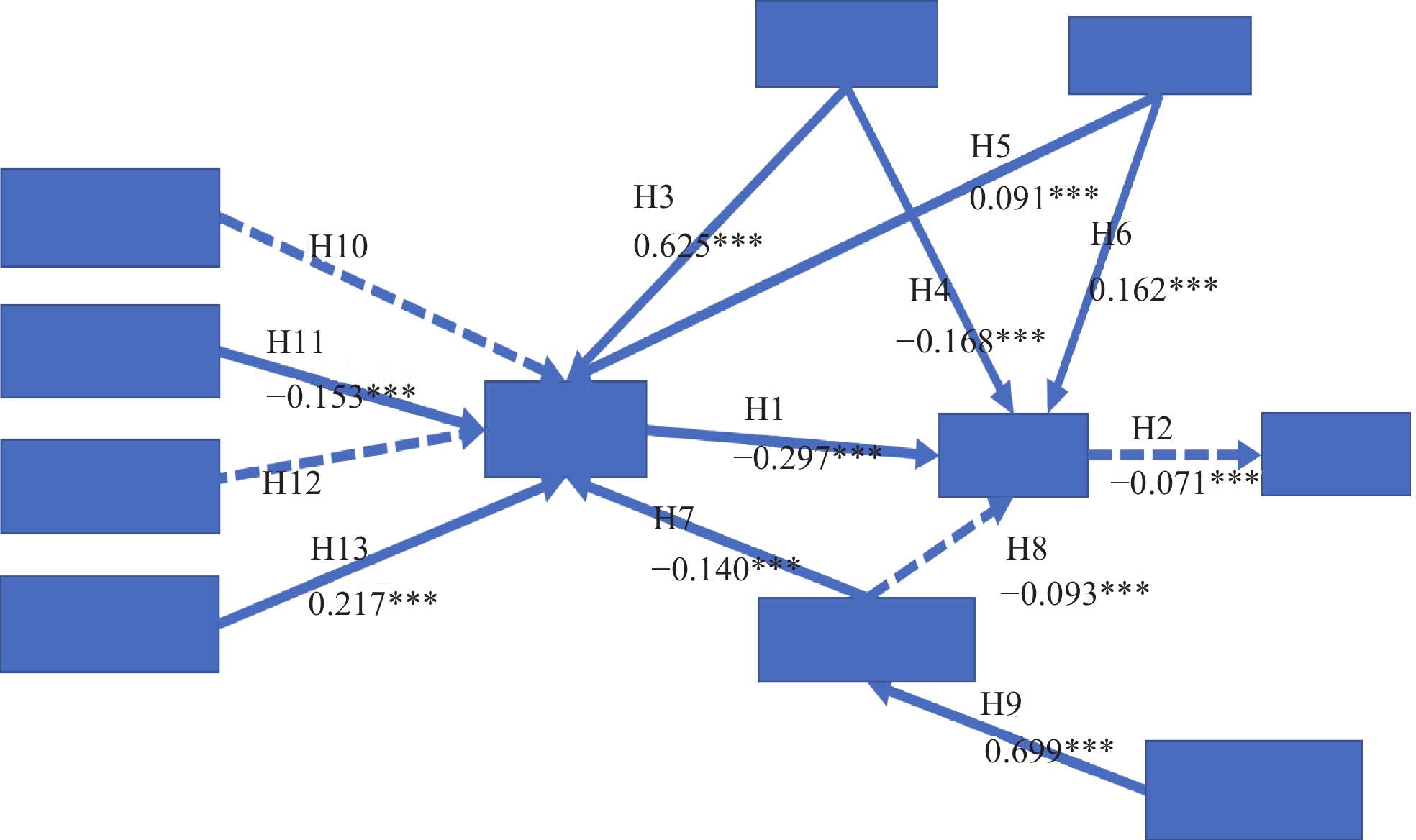

根据表8,H1、H3、H4、H5、H6、H7、H9、H11、H13等假设得到了验证,H2、H8、H10、H12没有得到支持。具体来看:

(1)假设H2没有得到支持的可能原因。样本量较大,及本研究对隐私披露行为的定义等原因——如公众对隐私披露行为的理解不清晰,可能导致了现在的分析结果。根据H1和H2的验证结果,隐私关注程度高的公众可能不愿意提供个人信息,但是不愿意提供个人信息的公众实际发生了披露个人信息的行为,这正好验证了隐私悖论现象的存在。

(2)H8没有得到支持的可能原因。信任有部分是通过中介变量隐私关注影响到行为意愿的(也即“信任=>隐私关注=>行为意愿”),从而导致它们之间系数方向变负。也就是说,公众对于组织的信任并没有使公众的披露隐私意愿增强,反而使其有轻微的降低,这可能是由于受到了隐私关注的中介作用的影响。

(3)H10没有得到支持的可能原因。由于隐私泄露或个人信息被盗取、被滥用的事件较多,公众表示对此无可奈何,难以形成有效的保护和防范,因此导致隐私泄露经历对于隐私关注的状况不显著。

(4)H12没有得到支持的可能原因是我国社会结构发生了变迁。移动互联网和社交网络超越了时空的限制,实现了人与人在更大范围、更多层面的社会交往,一方面将已有的社会关系网络化,另一方面通过网络、大数据等技术建立了新的社会关系,传统的社会关系对公众隐私关注的影响没有以前那么显著。

此外,数据显示,控制变量的性别、年龄、职业对隐私关注的影响不显著,但受教育程度对隐私关注的影响显著正向,并且受教育程度越高,隐私关注程度越强。

根据路径分析结果,去掉控制变量,提出显著的路径系数(对不显著路径使用虚线表示),以便更加直观的观察研究成果(见图3)。

|

图 3 系数显著的变量关系① |

基于数据分析的结果,本文得出以下主要结论:

(1)我国公众隐私关注度较高,但隐私悖论也同样存在。数据分析显示,我国公众的隐私关注程度较高,包括对个人信息被收集的状况的忧虑、对个人信息控制能力不足的担忧,以及对隐私问题的感知程度。尽管如此,数据显示,公众依旧会提供个人隐私信息以换取所需的服务及产品,这进一步验证了隐私悖论的存在:一方面关注作为一种个人权利的隐私,另一方面认可个人隐私信息作为一种可交易的商品。

(2)公众隐私关注的影响因素较为复杂,但非一成不变。结果分析显示,隐私关注不仅受到感知风险、隐私倾向的显著正向影响,还受到感知收益、数据素养和信任的显著负向影响。受教育程度与公众的隐私关注也呈现显著的正向相关关系。但同时数据还显示出了隐私关注的影响因素方面的变化,如社群影响、隐私泄露经历对隐私关注的影响并不显著,这与早期的一些研究结论不同[7] [36] [37],表征了在当前大数据语境下相关影响因素发生了变化。

(3)公众的披露行为意愿受到多重因素的影响。结果分析显示,披露行为意愿不仅受到隐私关注的显著负向影响,而且受到感知风险和感知收益的影响。其中感知风险对披露行为意愿显著负向影响,感知收益与行为意愿呈显著正向影响。同时数据分析表明,信任与隐私政策的显著正向相关,而信任对行为意愿的影响,有部分是通过隐私关注这一中介变量产生的。

随着大数据技术的应用,公众的诸多日常行为习惯被纳入隐私的范畴,隐私的内涵也得以扩展,这一变化已超越了传统意义上公众对隐私的认知范畴。“隐私悖论”即是我们今天必须认真面对的新问题。然而,反观我国的相关法律法规,虽然先后出台了一些涉及个人信息保护内容的法律法规,比如《民法通则》《侵权责任法》《刑法》及修正案和最新的《网络安全法》中对于个人信息或隐私有相关的规定,但仍显不足。尤其随着大数据+深度学习的人工智能技术的发展与应用,隐私泄露问题可能更加难以控制,进而成为影响社会稳定的关键因素,Facebook数据泄露事件即是一个典型的例子。为此,加强大数据语境下的隐私问题研究,推进我国建立健全个人隐私政策和法律体系,形成有效的政府监管机制已是当务之急。同时如何使大数据企业和相关机构切实承担起更大的社会责任业已成为一个重要的课题。

① 用户的数据素养主要是对数据的敏感性,当用户面临个人数据被非法收集时,应根据《中华人民共和国民法总则》第一百一十一条、第一百一十四条以及第一百二十七条的规定维护自己的合法权益,保证自己的权益不被侵犯。

② 中青在线. “六度分隔”不在,“四度分隔”来了. http://qnck.cyol.com/html/2011-11/30/nw.D110000qnck_20111130_1-42.htm. [2018-02-18].

③ ①指向PCS、PCK、PCY所在方框和从方框指向其他变量的箭头分别代表指向3个变量和从3个变量出发。

④ ①注:*p<0.05;**p<0.01;***p<0.001

| [1] |

Kerlinger F. Foundations of Behavioral Research. New York: Holt, Rinehart and Winston, 1984: 212-220.

|

| [2] |

Stone E F, Gueutal H G, Gardner D G, et al. A Field Experiment Comparing Information-privacy Values, Beliefs, and Attitudes Across Several Types of Organizations.

Journal of Applied Psychology, 1983, 68(3): 459.

DOI: 10.1037/0021-9010.68.3.459. |

| [3] |

Culan M J. " How Did They Get My Name?”: An Exploratory Investigation of Consumer Attitudes toward Secondary Information Use.

Mis Quarterly, 1993, 17(3): 341-361.

DOI: 10.2307/249775. |

| [4] |

Smith H J, Milberg S J, Burke S J. Information Privacy: Measuring Individuals’ Concerns about Organizational Practices.

MIS Quarterly, 1996, 20(2): 167-196.

DOI: 10.2307/249477. |

| [5] |

Malhotra N K, Kim S S, Agarwal J. Internet Users’ Information Privacy Concerns (IUIPC): The Construct, the Scale, and a Causal Model.

Information Systems Research, 2004, 15(4): 336-355.

DOI: 10.1287/isre.1040.0032. |

| [6] |

杨姝, 王渊, 王刊良. 互联网环境中适合中国消费者的隐私关注量表研究.

情报杂志, 2008,(10): 3-7.

|

| [7] |

Smith H J, Dinev T, Xu H. Information Privacy Research: An Interdisciplinary Review, 2011, 35(4): 989-1015.

|

| [8] |

美国皮尤研究中心. 美国公众对隐私和安全的感知. http://www.pewinternet.org/2014/11/12/public-privacy- perceptions/. [2017-07-08].

|

| [9] | |

| [10] |

Culnan M J, Armstrong P K. Information Privacy Concerns, Procedural Fairness, and Impersonal Trust: An Empirical Investigation.

Organization Science, 1999, 10(1): 104-115.

DOI: 10.1287/orsc.10.1.104. |

| [11] |

Schwartz P M, Solove D J. The PII Problem: Privacy and a New Concept of Personally Identifiable Information.

New York University Law Review, 2011, 86(6): 1814-1894.

|

| [12] |

Ajzen I. The Theory of Planned Behavior.

Organizational Behavior and Human Decision Processes, 1991, 50(2): 179-211.

DOI: 10.1016/0749-5978(91)90020-T. |

| [13] |

Dienlin T, Trepte S. Is the Privacy Paradox a Relic of the Past? An In-depth Analysis of Privacy Attitudes and Privacy Behaviors.

European Journal of Social Psychology, 2015, 45(3): 285-297.

DOI: 10.1002/ejsp.2049. |

| [14] |

朱侯, 王可, 严芷君等. 基于隐私计算理论的SNS用户隐私悖论现象研究.

情报杂志, 2017, 36(2): 134-139.

|

| [15] |

Dinev T, Hart P. An Extended Privacy Calculus Model for e-commerce Transactions.

Information Systems Research, 2006, 17(1): 61-80.

DOI: 10.1287/isre.1060.0080. |

| [16] |

高锡荣, 杨康. 网络隐私保护行为: 概念、分类及其影响因素.

重庆邮电大学学报(社会科学版), 2012,(04): 18-24.

|

| [17] |

Culnan M J, Armstrong P K. Information Privacy Concerns, Procedural Fairness, and Impersonal Trust: An Empirical Investigation.

Organization science, 1999, 10(1): 104-115.

DOI: 10.1287/orsc.10.1.104. |

| [18] |

Chen R. Living a Private Life in Public Social Networks: An Exploration of Member Self-disclosure.

Decision Support Systems, 2013, 55(3): 661-668.

DOI: 10.1016/j.dss.2012.12.003. |

| [19] |

Norberg P A, Horne D R, Horne D A. The Privacy Paradox: Personal Information Disclosure Intentions versus Behaviors.

Journal of Consumer Affairs, 2007, 41(1): 100-126.

DOI: 10.1111/joca.2007.41.issue-1. |

| [20] |

Caudill E M, Murphy P E. Consumer Online Privacy: Legal and Ethical Issues.

Journal of Public Policy & Marketing, 2000, 19(1): 7-19.

|

| [21] |

Phelps J, Nowak G, Ferrell E. Privacy Concerns and Consumer Willingness to Provide Personal Information.

Journal of Public Policy & Marketing, 2000, 19(1): 27-41.

|

| [22] |

Hann I H, Hui K L, Lee S Y T, et al. Overcoming Online Information Privacy Concerns: An Information-Processing Theory Approach.

Journal of Management Information Systems, 2007, 24(2): 13-42.

DOI: 10.2753/MIS0742-1222240202. |

| [23] |

White T B. Consumer Disclosure and Disclosure Avoidance: A Motivational Framework.

Journal of Consumer Psychology, 2004, 14(1–2): 41-51.

|

| [24] |

Lu Y, Tan B C Y, Hui K L. Inducing Customers to Disclose Personal Information to Internet Businesses with Social Adjustment Benefits//International Conference on Information Systems, Icis 2004, December 12-15, 2004, Washington, Dc, USA. DBLP, 2004: 571-582.

|

| [25] |

Wang W, Yang L, Chen Y, et al. A Privacy-aware Framework for Targeted Advertising.

Computer Networks, 2015, 79: 17-29.

DOI: 10.1016/j.comnet.2014.12.017. |

| [26] |

Metzger M J. Privacy, Trust, and Disclosure: Exploring Barriers to Electronic Commerce.

Journal of Computer‐mediated Communication, 2004, 9(4): 942.

|

| [27] |

Xu H, Teo H H, Tan B C Y. Predicting the Adoption of Location-Based Services: The Role of Trust and Perceived Privacy Risk//International Conference on Information Systems, Icis 2005, December 11-14, 2005, Las Vegas, Nv, USA. DBLP, 2005: 897-910.

|

| [28] |

Belanger F, Hiller J S, Smith W J. Trustworthiness in Electronic Commerce: the Role of Privacy, Security, and Site Attributes.

Journal of Strategic Information Systems, 2002, 11(3): 245-270.

|

| [29] |

Chellappa R K. Consumers' Trust in Electronic Commerce Transactions: The Role of Perceived Privacy and Perceived Security, 2008.

|

| [30] |

Bansal G, Zahedi F, Gefen D. The Moderating Influence of Privacy Concern on the Efficacy of Privacy Assurance Mechanisms for Building Trust: A Multiple-Context Investigation, 2008.

|

| [31] |

Liu C H, Chung Y F, Chen T S, et al. The Enhancement of Security in Healthcare Information Systems.

Journal of Medical Systems, 2012, 36(3): 1673-1688.

DOI: 10.1007/s10916-010-9628-3. |

| [32] |

Rifon N J, Larose R, Choi S M. Your Privacy Is Sealed: Effects of Web Privacy Seals on Trust and Personal Disclosures.

Journal of Consumer Affairs, 2005, 39(2): 339-362.

DOI: 10.1111/joca.2005.39.issue-2. |

| [33] |

Larose R, Rifon N. Your Privacy is Assured-of Being Disturbed: Websites with and Without Privacy Seals.

New Media & Society, 2006, 8(6): 1009-1029.

|

| [34] |

Wang S, Beatty S E, Foxx W. Signaling the Trustworthiness of Small Online Retailers.

Journal of Interactive Marketing, 2004, 18(1): 53-69.

DOI: 10.1002/dir.10071. |

| [35] |

李征仁. 移动互联网环境下用户隐私关注的影响因素及隐私信息扩散规律研究. 北京邮电大学博士论文, 2014: 31-32.

|

| [36] |

Venkatesh V, Morris M G, Davis G B, et al. User Acceptance of Information Technology: Toward a Unified View.

Mis Quarterly, 2003, 27(3): 425-478.

DOI: 10.2307/30036540. |

| [37] |

Li N, Chen G. Sharing Location in Online Social Networks.

IEEE Network, 2010, 24(5): 20-25.

DOI: 10.1109/MNET.2010.5578914. |

| [38] |

Yao M Z, Rice R E, Wallis K. Predicting User Concerns about Online Privacy. John Wiley & Sons, Inc., 2007.

|

| [39] |

Milberg S J, Smith H J, Burke S J. Information Privacy: Corporate Management and National Regulation. INFORMS, 2000.

|

| [40] |

侯杰泰. 结构方程模型及其应用. 北京: 经济科学出版社, 2004: 14-20, 154-165.

|

2. University of Chinese Academy of Sciences

2018, Vol. 8

2018, Vol. 8